Malware Analysis - SteamStealer, SharpBot RAT und Chrome Stealer

Malware in the Wild! Eines Abends wurde auf einem Twitch Channel ein Link im Chat gepostet. “https://bitly.com/Screenshot093 ![]()

![]() “. (ACHTUNG MALWARE!) . Dahinter steckt ein Dropbox-Direktdownload und mit einer Screenshot093.scr Datei. Eine SCR Datei, schon lange nicht mehr gesehn

“. (ACHTUNG MALWARE!) . Dahinter steckt ein Dropbox-Direktdownload und mit einer Screenshot093.scr Datei. Eine SCR Datei, schon lange nicht mehr gesehn ![]() Eigentlich sind das sog. “Screensaver”-Installer, die allerdings einen normalen PE Header haben und damit einfach als exe umbenannt werden können.

Eigentlich sind das sog. “Screensaver”-Installer, die allerdings einen normalen PE Header haben und damit einfach als exe umbenannt werden können.

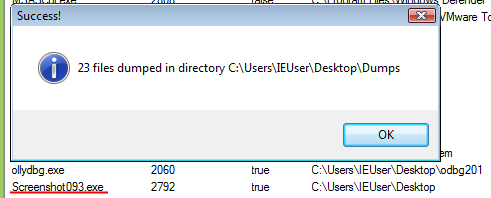

Dahinter steckt ein .NET File, obfuscated mit der neusten .NET Reactor Version. Damit kann de4dot leider noch nicht umgehen, die AES verschlüsselten Ressourcendateien haben eine ungültige Größe. Doch ich vermutete dass die Malware nur ein Loader für weitere Schadsoftware war. Wir nutzen also den ultimativen Ansatz gegen gepackte .NET Files: Dumping. Jeder .NET Assembly wird, wenn nicht speziell dagegen vorgegangen wird, von der .NET Runtime im Speicher gehalten und kann von dort aus wieder extrahiert werden. Wenn der Packer nun die Assembly entschlüsselt und reinläd, können wir uns also einfach das entschlüsselte Image auf die Festplatte schreiben. Der Dump enthält neben der eigentlichen obfuscateten Assembly eine zusätzliche, gedroppte Assembly mit dem eindeutigen Namen “SteamStealer 5.0″. Diese Assembly enthält alles was wir gesucht haben: Ein Steam-Stealer und zwei Loader. Unobfuscated! o/

SteamStealer:

Dieses offensichtlich selbstgeschriebene Tool kopiert die beiden “ssfn*” Files sowie die loginusers.vdf, config.vdf und SteamAppData.vdf in ein Zip-Archiv. Diese sind nötig um den SteamGuard zu umgehen und Items verkaufen zu können. Dieses Archiv wird an folgende URL hochgeladen: http://prtscnhost.com/gate_new.php . Wenn das File keinen PK-Header hat, so werden wir mit der Meldung “Не могу открыть архив” belohnt. Auf Deutsch heißt das “Kann das Archiv nicht öffnen”, daher können wir annehmen dass das Archiv direkt verarbeitet, ausgelesen und in eine Datenbank eingetragen wird.